主页 > imtoken不让安装 > 以太坊黑色情人节事件数据统计及新攻击方式披露

以太坊黑色情人节事件数据统计及新攻击方式披露

今年3月20日,我们披露了以太坊生态安全漏洞导致的盗币事件。 截至目前,攻击者共盗取了47865个ETH,按当前价格计算价值超过2000万美元,各类币种不计其数,总金额超过100亿。 类令牌。

虽然硬币盗窃事件已经持续了两年,但袭击者似乎并没有停止的意思。 2018年以来,大大小小的盗窃案从未间断。 最近一次被盗的 Token 发生在 7 月 1 日。

从2018年1月1日至今,共发生2241次成功的盗币攻击,共盗取3163个ETH,攻击者进行了31次提现操作。

2018.1~2018.7盗窃案数分布

从最新的ETH被盗折线图也可以看出以太坊节点升级,7月份出现了一个峰值,发生在刚刚过去的7月4日——又是一起大量ETH钱包被盗的案例。

2018.1~2018.7 被盗ETH分布情况

根据目前检测到的攻击者钱包地址不难发现,0x957cD4Ff9b3894FC78b5134A8DC72b032fFbC464仍然是目前最活跃的攻击者,共发起攻击5023次,共盗取44620个ETH,占总数的93.22%被盗。 它已经进行了多次退出操作。

攻击者盗取的ETH数量及被盗次数占比

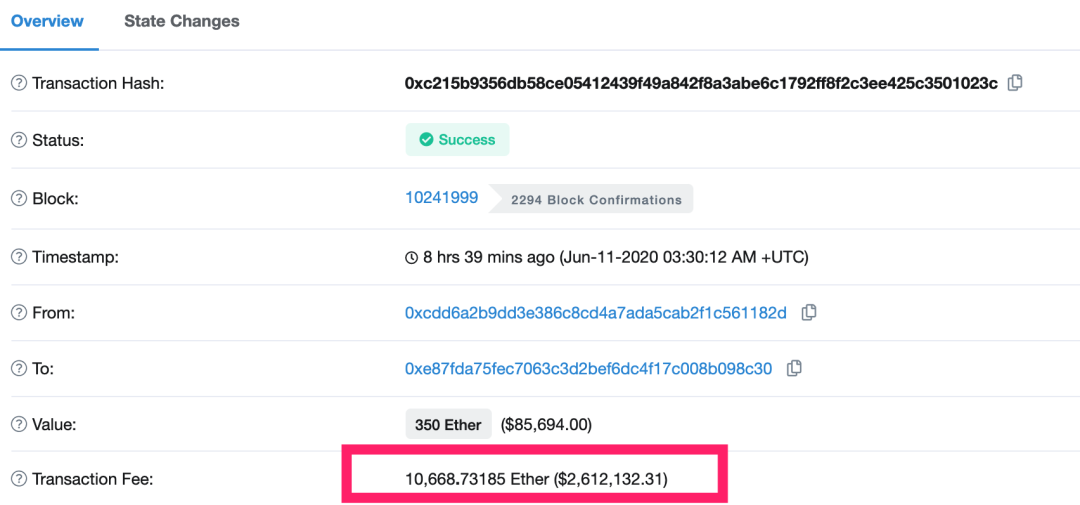

此次利用以太坊RPC认证漏洞的自动化盗币攻击给全球用户造成了非常严重的经济损失,近日,此次事件又出现了一种新的隐藏攻击方式!

新攻击方式的流程简述如下:

以太坊节点的RPC接口是开放的,但是账户中没有ETH(此时黑客已经通过扫描发现了目标)

黑客立即构造并签署交易(签名设置的金额为X,nonce设置为当前的N+1,N+2,...,N+N),并多次

以太坊节点发现自身问题,关闭了RPC端口

以太坊节点认为是安全的,开始将ETH转入账户

实际上,此时攻击者通过程序自动化和实时监控发现了你的传输,并在之前开启RPC时立即开始广播签名信息。

攻击完成

这种攻击方式非常隐蔽和真实。 慢雾安全团队再次提醒:请勿将私钥导入节点。 如果一定要引入,请改成RPC监控内网或者使用iptables屏蔽外网访问; 对于导入私钥的节点,出于安全考虑,建议暂停使用,待相关资产安全转移后以太坊节点升级,废除私钥文件,在其他隔离机重新生成新的私钥。 未来会采用私钥签名交易+节点广播交易。 执行传输操作。

作为以太坊生态的参与者,慢雾将持续跟踪分析事件,以更好地推动生态安全的发展。

附言:

我们已经正式入驻币乎平台,欢迎关注慢雾币乎首页:

![tp钱包如何兑换[tp钱包如何兑换trx]](https://bbtcdn.8btc.cn/data/attachment/portal/201310/10/131159qiqnhh17774bx1qx.png)